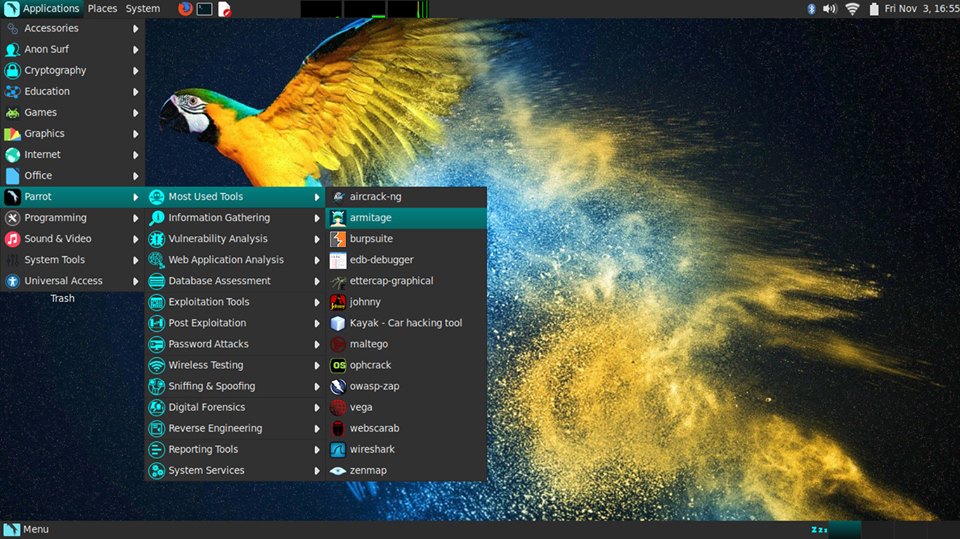

Debian GNU/Linux tabanlı, penetrasyon testleri için güvenliğe odaklanmış bir koleksiyonla gelen ve adli tıp, tersine mühendislik, hack, gizlilik, anonimlik, şifreleme çözümleri sunan İtalyan kökenli dağıtım Parrot Security OS‘un 3.10 final sürümü duyuruldu. Parrot Security OS’un son sürümü 3.10’u duyurmaktan gurur duyduklarını ifade eden geliştirici ekip, işletim sistemini proaktif olarak korumak üzere tam bir firejail+apparmor sandboxing sisteminin getirildiğini belirtti. İlk deneylerin Parrot 3.9’da başladığı belirtilirken, tüm testlerin tamamlanabilmesi için bu sürüme kadar çalışmaların devam ettiği ifade edildi. Gizlilik konusunda saygı duyulan bir GNU/Linux dağıtımı olarak; İnternet’i ve kullanıcılarını gizliliğini esnek, özgür ve etkili savunma araçları ile korumak konusundaki ortak misyon ile Mozilla Topluluğu ve benzeri organizasyonlara katılım sağlayacakları vurgulandı. 4.14 LTS Linux çekirdeği üzerine yapılandırılan sistemde, Pentest araçlarımızdan bazıları güncelleştirilmiş bulunuyor. Parrot Security OS 3.10 hakkında daha ayrıntılı bilgi edinmek için sürüm duyurusunu inceleyebilirsiniz.

Debian GNU/Linux tabanlı, penetrasyon testleri için güvenliğe odaklanmış bir koleksiyonla gelen ve adli tıp, tersine mühendislik, hack, gizlilik, anonimlik, şifreleme çözümleri sunan İtalyan kökenli dağıtım Parrot Security OS‘un 3.10 final sürümü duyuruldu. Parrot Security OS’un son sürümü 3.10’u duyurmaktan gurur duyduklarını ifade eden geliştirici ekip, işletim sistemini proaktif olarak korumak üzere tam bir firejail+apparmor sandboxing sisteminin getirildiğini belirtti. İlk deneylerin Parrot 3.9’da başladığı belirtilirken, tüm testlerin tamamlanabilmesi için bu sürüme kadar çalışmaların devam ettiği ifade edildi. Gizlilik konusunda saygı duyulan bir GNU/Linux dağıtımı olarak; İnternet’i ve kullanıcılarını gizliliğini esnek, özgür ve etkili savunma araçları ile korumak konusundaki ortak misyon ile Mozilla Topluluğu ve benzeri organizasyonlara katılım sağlayacakları vurgulandı. 4.14 LTS Linux çekirdeği üzerine yapılandırılan sistemde, Pentest araçlarımızdan bazıları güncelleştirilmiş bulunuyor. Parrot Security OS 3.10 hakkında daha ayrıntılı bilgi edinmek için sürüm duyurusunu inceleyebilirsiniz.

Archive | Aralık, 2017

GNOME masaüstü ortamının 3.27.3 sürümü duyuruldu

GNOME projesince geliştirilen GNOME masaüstü ortamının 3.27.1 sürümü, Matthias Clasen tarafından duyuruldu. Clasen bunun, Mart ayında yayınlanması planlanan kararlı GNOME 3.28 sürümüne kadar uzanan bir dizi geliştirme sürümünün son halkası olduğunu belirtti. Epiphany tarayıcıda kimi geliştirmeler içeren yeni sürümde, DConf Editor kullanıcı arabirimi yeniden tasarlanmış ve geliştirilmiş bulunuyor. GSpell’in artık Enchant 2 kullandığını belirten Clasen; Evolution pek çok hata düzeltmesi gerçekleştirildiğini söyledi. GNOME masaüstü ortamının 3.27.3 sürümü hakkında ayrıntılı bilgi edinmek için sürüm duyurusunu inceleyebilirsiniz.

GNOME projesince geliştirilen GNOME masaüstü ortamının 3.27.1 sürümü, Matthias Clasen tarafından duyuruldu. Clasen bunun, Mart ayında yayınlanması planlanan kararlı GNOME 3.28 sürümüne kadar uzanan bir dizi geliştirme sürümünün son halkası olduğunu belirtti. Epiphany tarayıcıda kimi geliştirmeler içeren yeni sürümde, DConf Editor kullanıcı arabirimi yeniden tasarlanmış ve geliştirilmiş bulunuyor. GSpell’in artık Enchant 2 kullandığını belirten Clasen; Evolution pek çok hata düzeltmesi gerçekleştirildiğini söyledi. GNOME masaüstü ortamının 3.27.3 sürümü hakkında ayrıntılı bilgi edinmek için sürüm duyurusunu inceleyebilirsiniz.

GNOME 3.27.3 edinmek için aşağıdaki linkten yararlanabilirsiniz.

Prevent SQL Injection

Before we talk about how to prevent SQL injection, we have to know the impact of SQL Injection attack which is one of the most dangerous attacks on the web. The attacker can steal your data or even worse, the whole web server can be stolen from one SQL injection vulnerability. I wrote this post to show you how to prevent SQL injection. If you need to know more about SQL injection itself and its types and all other stuff, you can do a simple search on google if you want. The solution is to clean the request parameters coming from the user. Keep in mind that the solution that I’ll share with you is not like the most solutions on the web that go to every SQL statement and clean the request variables one by one. My solution is preventing SQL injection without messing with your CMS files.

Before we talk about how to prevent SQL injection, we have to know the impact of SQL Injection attack which is one of the most dangerous attacks on the web. The attacker can steal your data or even worse, the whole web server can be stolen from one SQL injection vulnerability. I wrote this post to show you how to prevent SQL injection. If you need to know more about SQL injection itself and its types and all other stuff, you can do a simple search on google if you want. The solution is to clean the request parameters coming from the user. Keep in mind that the solution that I’ll share with you is not like the most solutions on the web that go to every SQL statement and clean the request variables one by one. My solution is preventing SQL injection without messing with your CMS files.

Well, maybe someone who is using PHP would say that is easy, it is just using a function like mysql_real_escape_string or mysqli_real_escape_string.

But that works only on a single dimensional array, what about a multi-dimensional array?

Well, we need to iterate over array items recursively

So what we will do is preventing SQL injection against multidimensional array.

Solution

This code does the magic for both single and multidimensional arrays using PHP:

if (!function_exists("clean")) {

//Gets the current configuration setting of magic_quotes_gpc if on or off

if (get_magic_quotes_gpc()) {

function magicquotes_Stripslashes(&$value, $key) {

$value = stripslashes($value);

}

$gpc = array(&$_COOKIE, &$_REQUEST);

array_walk_recursive($gpc, 'magicquotes_Stripslashes');

}

function clean(&$value, $key) {

//here the clean process for every array item

// use mysqli_real_escape_string instead if you use php 7

$value = mysql_real_escape_string($value);

}

}

$req = array(&$_REQUEST);

array_walk_recursive($req, 'clean');

The PHP function used to walk through the request multidimensional array is array_walk_recursive.

Just put this code on the top of your site or header file right after connecting to the database, your file could be up.php or header.php or something similar.

Because if you use this code before the connection occurs, it will show an error because you are using mysql_real_escape_string function which needs a SQL connection.

If you are using PHP 7, you’ll notice that MySQL extension is removed, so in order to make the above code working, you need to replace the function mysql_real_escape_string with mysqli_real_escape_string.

One final thing I have to mention regarding your code, you should keep your SQL parameters on all of your pages between quotes like this:

mysql_query("select * from users where email='$email' order by id");

Notice how the variable $email is quoted.

Without quoting your input like the above statement, SQL injection prevention won’t work.

antiX 17.1 duyuruldu

Debian 9 “Stretch” tabanlı antiX 17.1 duyuruldu. 32 bit olan versiyonun 4.10.5 antiX özel çekirdeği üzerine yapılandırıldığı belirtilirken, 64 bit olan versiyonun ise 4.14.5 antiX özel çekirdeği üzerine yapılandırıldığı ifade edildi. eudev, sysvinit, cli-aptix, cli-installer-antix, gcc-7, live-kernel-updater, live-usb-yapımcısı, remaster-antix gibi araçlar içeren sistem; uzmanlar veya öğrenmek isteyenler için sid tabanlı ISO kalıpları ile sunuluyor. antiX 17.1 hakkında ayrıntılı bilgi edinmek için sürüm duyurusunu inceleyebilirsiniz.

antiX 17.1 edinmek için aşağıdaki linkten yararlanabilirsiniz.

Q4OS 2.4-r4 çıktı

Klasik tarzda bir kullanıcı arayüzü ile basit eklentileri ve Google Chrome, VirtualBox ve geliştirme araçları gibi karmaşık üçüncü parti uygulamalar için kararlı API’leri hizmete sokmayı şiar edinen Debian GNU/Linux tabanlı hafif bir dağıtım olan Q4OS’un 2.4-r4 sürümü çıktı. Henüz resmi duyurusu yapılmamış olan sürüm, Debian 9 Stretch’e dayalı olarak ve Trinity masaüstü ortamıyla kullanıma sunuluyor. Trinity masaüstü ortamıyla kullanıma sunulan sistem, alternatif olarak KDE5, Xfce, LXDE, Cinnamon ve LXQt masaüstü ortamlarını yükleme olanağı sağlıyor. Henüz resmi duyurusu yapılmamış olan sürüm, indirilmek üzere yansılarda yerini almış bulunuyor.

Klasik tarzda bir kullanıcı arayüzü ile basit eklentileri ve Google Chrome, VirtualBox ve geliştirme araçları gibi karmaşık üçüncü parti uygulamalar için kararlı API’leri hizmete sokmayı şiar edinen Debian GNU/Linux tabanlı hafif bir dağıtım olan Q4OS’un 2.4-r4 sürümü çıktı. Henüz resmi duyurusu yapılmamış olan sürüm, Debian 9 Stretch’e dayalı olarak ve Trinity masaüstü ortamıyla kullanıma sunuluyor. Trinity masaüstü ortamıyla kullanıma sunulan sistem, alternatif olarak KDE5, Xfce, LXDE, Cinnamon ve LXQt masaüstü ortamlarını yükleme olanağı sağlıyor. Henüz resmi duyurusu yapılmamış olan sürüm, indirilmek üzere yansılarda yerini almış bulunuyor.

Q4OS 2.4-r4 edinmek için aşağıdaki linkten yararlanabilirsiniz.

GNU GLOBAL 6.6.1 duyuruldu

Emacs ve Vi editörü, Bash kabuğu, çeşitli web tarayıcılar gibi değişik ortamlarda aynı şekilde çalışma becerisine sahip bir kaynak kod etiketleme sistemi olan GNU GLOBAL‘in 6.6.1 sürümü, Shigio YAMAGUCHI tarafından duyuruldu. Bunun bir hata düzeltme sürümü olduğunu söyleyen YAMAGUCHI; kritik bir güvenlik açığının giderildiğini ifade etti. İşlevler, makrolar, yapılar, sınıflar gibi çeşitli nesnelerin kaynak dosyalarına kolaylıkla yerleştirilebileceğini ve taşınabileceğini belirten YAMAGUCHI; GNU ve BSD gibi UNIX (POSIX) uyumlu işletim sistemlerinde uyumlu biçimde çalışan yazılımın, GNU Özgür Belgeleme Lisansı ile kullanıma sunulduğunu hatırlattı. C, C++, Yacc, Java, PHP4 ve assembly olmak üzere 6 dili destekleyen yazılım; makine mimarisinden bağımsız olan etiket dosyalarının artımlı güncellenmesini destekliyor. GNU GLOBAL 6.6.1 hakkında ayrıntılı bilgi edinmek için projenin sürüm duyurusunu inceleyebilirsiniz.

Emacs ve Vi editörü, Bash kabuğu, çeşitli web tarayıcılar gibi değişik ortamlarda aynı şekilde çalışma becerisine sahip bir kaynak kod etiketleme sistemi olan GNU GLOBAL‘in 6.6.1 sürümü, Shigio YAMAGUCHI tarafından duyuruldu. Bunun bir hata düzeltme sürümü olduğunu söyleyen YAMAGUCHI; kritik bir güvenlik açığının giderildiğini ifade etti. İşlevler, makrolar, yapılar, sınıflar gibi çeşitli nesnelerin kaynak dosyalarına kolaylıkla yerleştirilebileceğini ve taşınabileceğini belirten YAMAGUCHI; GNU ve BSD gibi UNIX (POSIX) uyumlu işletim sistemlerinde uyumlu biçimde çalışan yazılımın, GNU Özgür Belgeleme Lisansı ile kullanıma sunulduğunu hatırlattı. C, C++, Yacc, Java, PHP4 ve assembly olmak üzere 6 dili destekleyen yazılım; makine mimarisinden bağımsız olan etiket dosyalarının artımlı güncellenmesini destekliyor. GNU GLOBAL 6.6.1 hakkında ayrıntılı bilgi edinmek için projenin sürüm duyurusunu inceleyebilirsiniz.

GNU GLOBAL 6.6.1 edinmek için aşağıdaki linklerden yararlanabilirsiniz.

KStars 2.8.9 duyuruldu

KDE için bir masaüstü gökevi olarak tasarlanan, dünya üzerinde herhangi bir yerden, herhangi bir tarih ve saatte gece gökyüzünün tam bir grafik benzetimini sağlamayı amaçlayan KStars‘ın 2.8.9 sürümü duyuruldu. Bunun 2017 için son KStars sürümü olduğu belirtilirken, PHD2 desteği Robert Lancaster tarafından geliştirilen yazılımda, yıldız resminin alınması, sürüklenme hataları ve RMS değerleri ile diğer küçük iyileştirmeler arasında ve gelecekteki uzantıları desteklemek için Ekos PHD2 kod tablasının yeniden yapılandırıldığı ifade ediliyor. KStars içerisinde 100 milyon yıldız, 13000 karanlık gökyüzü nesnesi, 8 gezegen, Güneş, Ay ve binlerce kuyruklu yıldız ile asteroid bilgisi bulunmaktadır. Astronomik hesaplamalar için çeşitli araçlar içeren ve teleskopları ve kameraları kontrol edebilen yazılım, gözlem planı yapmak için bir gözlemleme listesi aracı da içeriyor. KStars 2.8.9 hakkında ayrıntılı bilgi edinmek için sürüm duyurusunu inceleyebilirsiniz.

KDE için bir masaüstü gökevi olarak tasarlanan, dünya üzerinde herhangi bir yerden, herhangi bir tarih ve saatte gece gökyüzünün tam bir grafik benzetimini sağlamayı amaçlayan KStars‘ın 2.8.9 sürümü duyuruldu. Bunun 2017 için son KStars sürümü olduğu belirtilirken, PHD2 desteği Robert Lancaster tarafından geliştirilen yazılımda, yıldız resminin alınması, sürüklenme hataları ve RMS değerleri ile diğer küçük iyileştirmeler arasında ve gelecekteki uzantıları desteklemek için Ekos PHD2 kod tablasının yeniden yapılandırıldığı ifade ediliyor. KStars içerisinde 100 milyon yıldız, 13000 karanlık gökyüzü nesnesi, 8 gezegen, Güneş, Ay ve binlerce kuyruklu yıldız ile asteroid bilgisi bulunmaktadır. Astronomik hesaplamalar için çeşitli araçlar içeren ve teleskopları ve kameraları kontrol edebilen yazılım, gözlem planı yapmak için bir gözlemleme listesi aracı da içeriyor. KStars 2.8.9 hakkında ayrıntılı bilgi edinmek için sürüm duyurusunu inceleyebilirsiniz.