Hakkımızda toplanan veri miktarının azaltılması için şifreleme kullanmanın yanında, gözetlemeye karşı politik bir mücadeleye de girmek gerekir. Ancak ilk aşamada kendinizi korumak ve iletişiminiz üzerindeki gözetimi zorlaştırmak önemlidir. Hadi başlayalım!

#1 HAZIRLIK AŞAMASI

#1 HAZIRLIK AŞAMASI

Bu rehber, özgür lisanslı yazılımlara dayanarak hazırlanmıştır. Bu yazılımlar tamamen şeffaftır ve herhangi bir kimse bunları kopyalayabilir veya kendi sürümlerini oluşturabilir. Bu özellik, bu yazılımları, özel mülk yazılımlara (örneğin Windows) göre gözetime karşı daha güvenli kılar. Özgür yazılım hakkında daha fazla bilgi için fsf.org sitesini ziyaret edebilirsiniz.

Çoğu GNU/Linux işletim sistemi, GnuPG kurulu bir şekilde gelir, dolayısıyla GnuGP’yi ayrıca indirmeniz gerekmez. Yine de GnuPG’yi yapılandırmadan önce, bilgisayarınızda bir masaüstü e-posta programının kurulu olması gerekiyor. Çoğu GNU/Linux dağıtımında, Thunderbird e-posta programının özgür yazılım bir sürümünü rahatlıkla kurabilirsiniz. Bu rehber, Thunderbird’le birlikte, özgür yazılım sürümleriyle de çalışır. E-posta programları, tarayıcı üzerinden eriştiğiniz e-posta hesaplarınıza (örneğin GMail) ulaşmanın bir başka yoludur ve ek özellikler sağlarlar.

Eğer bu programlardan birine sahipseniz, Adım 1.b‘ye atlayabilirsiniz.

ADIM 1.A E-POSTA PROGRAMINIZI (EĞER ÖNCEDEN YAPMADIYSANIZ) E-POSTA HESABINIZI KULLANACAK ŞEKİLDE AYARLAYIN

E-posta programınızı açın ve e-posta hesabı eklemek için kullanılan sihirbazın adımlarını uygulayın.

SORUN GİDERME

Sihirbaz nedir?

Sihirbaz, bir bilgisayarda, örneğin program kurma gibi bir işin yapılmasını kolaylaştırmak üzere açılan bir pencere dizisidir. Pencereler açıldıkça, seçenekleri seçerek tıklayarak işlemi ilerletirsiniz.

E-posta programım hesabımı bulamıyor veya hiç bir e-posta indirmiyor

Doğru ayarlamaları bulmak için, Web’te bir arama yapmadan önce, ilgili e-posta sistemini kullanan diğer kişilere sormanızı öneriyoruz.

Sorununuz için bir çözüm bulamadınız mı? Lütfen geribildirim sayfamızdan bize ulaşın.

ADIM 1.b E-POSTA PROGRAMINIZA ENIGMAIL EKLENTİSİNİ KURUN

E-posta programınızın menüsünde, Add-on (Eklentiler) (Tools (Araçlar) bölümünde de olabilir) seçin. Sol tarafta Extensions (Eklentiler) sekmesinin seçili olduğundan emin olun. Enigmail’i görüyor musunuz? Görüyorsanız eğer, bu adımı atlayın.

Göremiyorsanız, sağ üstteki arama kutusuna “Enigmail” yazarak arama yapın. Sonuçlar arasından bulup kurabilirsiniz. Kurulum bittikten sonra programınızı yeniden başlatın.

SORUN GİDERME

Menüyü bulamıyorum.

Yeni e-posta programlarında, menü üst üste üç tane yatay çubukla temsil ediliyor.

Sorununuz için bir çözüm bulamadınız mı?

Lütfen geribildirim sayfamızdan bize ulaşın.

#2 ANAHTARLARINIZI OLUŞTURUN

GnuPG sistemini kullanmak için, bir açık anahtar ve bir de gizli anahtara (ikisi birlikte anahtar çifti olarak biliniyor) ihtiyacınız var. Anahtarların her biri, sadece size özgü olarak rastgele üretilmiş, rakam ve harflerden oluşan uzun bir karakter dizisidir. Açık ve gizli anahtarınız, özel bir matematiksel fonksiyon yardımıyla birbiriyle bağlantılandırılmıştır.

Açık anahtarınız, fiziksel bir anahtar gibi değildir. Çünkü anahtar sunucusu adı verilen bir çevrim içi dizinde açık olarak saklanmaktadır. Kullanıcılar bu açık anahtarı indirip, GnuPG ile birlikte, size gönderecekleri e-postaları şifrelemek için kullanırlar. Anahtar sunucusunu, size şifreli bir e-posta göndermek isteyen insanların açık anahtarınızı araştırdıkları bir telefon defteri gibi düşünebilirsiniz.

Gizli anahtarınız ise, fiziksel bir anahtar gibidir. Çünkü onu sadece kendinize (kendi bilgisayarınızda) saklarsınız. GnuPG ve gizli anahtarınızı, diğer insanlar tarafından size gönderilmiş olan şifreli e-postaları çözmek için kullanırsınız.

ADIM 2.A BİR ANAHTAR ÇİFTİ OLUŞTURUN

E-posta programınızın menüsünde, OpenPGP → Setup Wizard (Kurulum Sihirbazı) seçeneğini seçin. Eğer özellikle okumak istemiyorsanız, açılan penceredeki metni okumanız gerekmiyor, ancak sihirbazın daha sonra açılan pencerelerindeki metinleri okursanız iyi olur.

E-posta programınızın menüsünde, OpenPGP → Setup Wizard (Kurulum Sihirbazı) seçeneğini seçin. Eğer özellikle okumak istemiyorsanız, açılan penceredeki metni okumanız gerekmiyor, ancak sihirbazın daha sonra açılan pencerelerindeki metinleri okursanız iyi olur.

İkinci pencerede, “Signing” (İmzalama) başlığı altında “No, I want to create per-recipient rules for emails that need to be signed.” (Hayır, imza gerektiren e-postalar için alıcıya özgü kurallar yaratmak istiyorum) seçeneğini seçin

“Create Key” (Anahtar Oluştur) başlıklı pencereye ulaşana kadar size sunulmuş olan varsayılan seçenekleri kullanın.

“Create Key” başlıklı pencerede güçlü bir parola seçin! Parolanız en az 12 karakterden oluşmalı ve en azından bir adet küçük harf, bir adet büyük harf ve bir adet noktalama işareti içermelidir. Parolayı unutmayın yoksa bütün bu çabanız boşa gider!

Programın, “Key Creation” (Anahtar Yaratma) başlıklı bir sonraki adımı tamamlaması biraz zaman alacaktır. Beklerken, bilgisayarınızla başka şeyler yapın, örneğin film izleyin veya İnternette gezinin. Bu noktada bilgisayarınızı ne kadar kullanırsanız, anahtar yaratma süreci de o kadar hızlı olur.

OpenPGP Confirm (Onay) penceresi açıldığında, Generate Certificate (Sertifika Yarat) seçeneğini seçin ve oluşan sertifikayı bilgisayarınızda güvenli bir yerde saklayın (ev dizininizde “İptal Sertifikası” başlıklı bir dizin yaratıp, sertifikaları orada saklamanızı öneriyoruz. İptal sertifikaları hakkında daha fazla bilgiyi 5. bölümde öğreneceksiniz). Kurulum sihirbazı onu harici bir aygıtta saklamanızı isteyecektir, ancak bu şu anda gerekli değil.

SORUN GİDERME

OpenPGP menüsünü bulamıyorum

Çoğu yeni e-posta programında, menü üst üste üç tane yatay çubukla temsil ediliyor. OpenPGP Tools (Araçlar) bölümünde olabilir.

Sihirbaz GnuPG’yi bulamadığını söylüyor.

Yazılım kurmak için kullandığınız programı açın, GnuPG araması yapın ve kurun. Daha sonra Enigmail kurulum sihirbazını OpenPGP → Setup Wizard seçenekleriyle yeniden başlatın.

Sorununuz için bir çözüm bulamadınız mı?

Lütfen geribildirim sayfamızdan bize ulaşın.

ADIM 2.B AÇIK ANAHTARINIZI BİR ANAHTAR SUNUCUSUNA YÜKLEYİN

E-posta programınızın menüsünde, OpenPGP → Key Management (Anahtar Yönetimi) seçeneğini seçin.

Anahtarınıza sağ tıklayın ve Upload Public Keys to Keyserver (Açık Anahtarları Anahtar Sunucusuna Yükle) seçeneğine tıklayın. Çıkan penceredeki varsayılan anahtar sunucusunu kullanın.

Şimdi, size şifreli mesaj göndermek isteyen birisi, açık anahtarınızı İnternet’ten indirebilir. Yüklerken menüden seçebileceğiniz bir çok anahtar sunucusu mevcut, ama hepsi birbirinin kopyası olduğundan hangisini kullanırsanız kullanın fark etmeyecektir. Buna rağmen yeni bir anahtar yüklendiğinde birbirleriyle eşleşmeleri bir kaç saat sürebilir.

SORUN GİDERME

İlerleme çubuğu hiç bir zaman tamamlanmıyor

Yükleme penceresini kapatın, İnternet’e bağlı olduğunuzdan emin olun ve tekrar deneyin. Eğer bu da çalışmazsa, farklı bir anahtar sunucusu seçerek tekrar deneyin.

Anahtarım listede gözükmüyor

Show Default Keys (Varsayılan Anahtarları Listele) seçeneğini seçin.

Sorununuz için bir çözüm bulamadınız mı?

Lütfen geribildirim sayfamızdan bize ulaşın.

GnuPG veya OpenPGP, HANGİSİ?

GnuPG adı verilen bir program kullanıyorsunuz. Ancak e-posta programınızın menüsünde OpenPGP olarak geçiyor. Kafa karıştırıcı, değil mi? Çok az farklı anlamlara sahip olsalar da, genellikle GnuPG, GPG, GNU Privacy Guard, OpenPGP ve PGP terimleri birbirlerinin yerine kullanılıyor.

3 DENEYİN!

Şimdi, Edward isminde, şifrelemeyi kullanmayı bilen bir bilgisayar programıyla bir yazışma denemesi yapacaksınız. Aksi belirtilmedikçe, bu adımlar gerçek, canlı bir insanla yapacağınız yazışmayla aynı adımlardır.

ADIM 3.a EDWARD’A AÇIK ANAHTARINIZI GÖNDERİN

Bu gerçek insanlarla yazışırken kullanmanız gerekmeyen özel bir adımdır. E-posta programınızın menüsünde, OpenPGP → Key Management (Anahtar Yönetimi) seçeneğine gidin. Anahtarınızı açılan penceredeki listede görüyor olmalısınız. Anahtarınıza sağ tıklayıp Send Public Keys by Email (Açık Anahtarları E-posta ile Gönder) seçeneğini seçin. Bu, aynı Write (Yaz) düğmesine bastığınızdaki gibi taslak bir mesaj yaratacaktır.

Mesaj adresi olarak [email protected] girin. Konuda ve metnin gövdesinde en azından bir kelime (ne isterseniz) yazın ve mesajı gönderin.

Edward’ın yanıtlaması iki veya üç dakikayı bulabilir. Bu arada, ileriye atlayıp, rehberin İyi Kullanın bölümünü inceleyebilirsiniz. Yanıt geldiğinde, bir sonraki adıma geçin. Buradan sonrası, gerçek bir insanla yazışırken durumla aynıdır.

ADIM 3.b ŞİFRELENMİŞ BİR DENEME E-POSTASI GÖNDERİN

E-posta programınızda, adres olarak [email protected] olan yeni bir e-posta yazın. Konuyu “Şifre Deneme” veya benzeri bir şey yapın ve gövdeye bir şeyler yazın. Henüz göndermeyin.

Mesaj yazma penceresindeki sağ alttaki anahtar simgesine tıklayın (sarıya dönecektir). Bu, Enigmail eklentisine son adımda indirdiğiniz anahtarla e-postayı şifrelemesini söyleyecektir.

Anahtar simgesinin yanında, bir kurşun kalem simgesi göreceksiniz. Buna tıkladığınızda Enigmail eklentisine mesaja, gizli anahtarınızı kullanarak oluşturulmuş tekil bir imza yerleştirmesini söylemiş olursunuz. Bu şifrelemeden farklı bir özelliktir ve bu rehber kapsamında kullanmanıza gerek yoktur.

Gönder’e tıklayın. Enigmail bir pencere açarak “Recipients not valid, not trusted or not found.” (Alıcılar geçerli değil, güvenli değil veya bulunamadı) mesajını gösterecektir.

Edward’a göndereceğiniz bir e-postayı şifrelemek için, onun açık anahtarına ihtiyacınız var. O zaman şimdi Enigmail eklentisinin onu bir anahtar sunucusundan indirmesini sağlayalım. Download Missing Keys (Kayıp Anahtarları İndirin) seçeneğini seçerek, size sunulan pencerede varsayılan anahtar sunucusunu seçin. Anahtarları bulduğunda, ilk olan anahtarı (Anahtar kimliği C ile başlayan) seçerek, OK (Tamam) düğmesine tıklayın. Sonraki pencerede de OK’e tıklayın.

Şimdi “Recipients not valid, not trusted or not found” penceresine döndük. Listeden Edward’ın anahtarını seçin ve OK’e tıklayın. Eğer mesaj otomatik olarak gönderilmezse, gönder düğmesine tıklayarak onu gönderebilirsiniz.

SORUN GİDERME

Enigmail Edward’ın anahtarını bulamıyor

Tıklamanızdan dolayı oluşan pencereleri kapatın. İnternet’e bağlı olduğunuzdan emin olun ve tekrar deneyin. Eğer bu da çalışmazsa, bir anahtar sunucusu seçmenizi istediğinde farklı bir sunucu seçecek şekilde bütün süreci yeniden deneyin.

Sorununuz için bir çözüm bulamadınız mı?

Lütfen geribildirim sayfamızdan bize ulaşın.

ÖNEMLİ: GÜVENLİK İPUÇLARI

E-postanızı şifreleseniz bile, konu satırı şifrelenmemektedir, bu nedenle konuya özel bilgi yazmayın. Alıcı ve gönderici adresleri de şifrelenmemektedir, dolayısıyla gözetim sistemleri tarafından okunabilirler. Ek gönderdiğinizde, Enigmail size ekleri şifrelemek isteyip istemediğinizi soracaktır.

Ayrıca, yazmaya başlamadan önce e-posta yazma penceresindeki anahtar simgesine tıklamak iyi bir alışkanlıktır. Aksi bir durumda, e-posta istemciniz şifrelenmemiş bir taslağı posta sunucusunda saklayabilir, bu da onu trafik gözetlemelerine maruz bırakabilir.

ADIM 3.C BİR YANIT ALIN

Edward e-postanızı aldığında, gizli anahtarını kullanarak onu çözecek, daha sonra da sizin açık anahtarınızı bir anahtar sunucusundan çekerek size bir yanıt şifrelemek için kullanacaktır.

Bu e-postayı Edward’ın açık şifresiyle şifrelediğiniz için, onu çözmek üzere Edward’ın gizli anahtarına ihtiyaç vardır. Bu gizli anahtara sahip olan da sadece Edward olduğu için, onun dışında — siz de dahil — hiç kimse e-postanın şifresini çözemez.

Edward’ın yanıtlaması iki veya üç dakikayı bulabilir. Bu arada, ileriye atlayıp, rehberin İyi Kullanın bölümünü inceleyebilirsiniz.

Edward’ın e-postasını aldığınızda açın, Enigmail e-postanın sizin açık anahtarınızla şifreli olduğunu otomatik olarak bulacak ve mesajı özel anahtarınızı kullanarak açık metin haline getirecektir.

Edward’ın anahtarının durumu hakkındaki bilgiyle beraber mesajın üstünde Enigmail’in gösterdiği çubuğa dikkat edin.

#4 ÖĞRENİN: WEB OF TRUST (GÜVENİLİRLİK AĞI)!

E-posta şifreleme güçlü bir teknolojidir, ancak bir zayıflığı var: kişinin açık anahtarının gerçekten de kendisine ait olduğunu doğrulama yöntemine ihtiyaç duyar. Aksi halde, bir saldırganın arkadaşınızın ismiyle bir e-posta adresi oluşturup, bu e-postayla anahtarlar oluşturması ve arkadaşınızmış gibi davranmasını engellemek için bir yol kalmaz. Bu nedenden dolayı, e-posta şifrelemeyi geliştiren özgür yazılım programcıları anahtar imzalama ve Güvenilirlik Ağı’nı yarattılar.

Bir kişinin anahtarını imzaladığınızda, o anahtarın gerçekten de o kişiye ait olduğunu, bir sahtekara ait olmadığını herkese açık bir şekilde söylemiş oluyorsunuz. Anahtarınızı kullanan bir kişi, anahtarınızın sahip olduğu imzaları görebilir. GnuPG’yi yeterince uzun bir zaman kullandıktan sonra, yüzlerce imzanız olacaktır. Güvenilirlik Ağı, imzalar aracılığıyla ifade edilen bir güven zinciriyle birbilerine bağlı olan bütün GnuPG kullanıcılarının, bir devasa ağ halinde gruplaşmasıdır. Bir anahtarın daha fazla imzaya sahip olması ve onu imzalayanların anahtarlarının daha fazla imzalara sahip olması, o anahtarın güvenilirliğini arttırır.

İnsanların açık anahtarları, genellikle, F357AA1A5B1FA42CFD9FE52A9FF2194CC09A61E8 (Edward’ın anahtarı) şeklindeki karakterlerden yaratılmış bir dizi olan “anahtar parmak izi”yle tanımlanıyorlar. Kendi açık anahtarınızın ve bilgisayarınızda kayıtlı diğer anahtarların parmak izini e-posta programınızda OpenPGP → Key Management (Anahtar Yönetimi) kısmına gidip, ilgili anahtara sağ tıklayıp Key Properties (Anahtar Özellikleri) seçeneğini seçerek görebilirsiniz. Her e-posta adresinizi paylaştığınızda anahtarınızın parmak izini paylaşmanız, iyi bir alışkanlıktır. Böylece insanlar sizin açık anahtarınızı bir sunucudan indirdiklerinde, doğru anahtara sahip olup olmadıklarını iki kere kontrol etmiş olurlar.

Ayrıca, sadece parmak izinin son 8 karakteri olan anahtar kimliğiyle (örneğin Edward için C09A61E8) atıfta bulunulan açık anahtarları da görebilirsiniz. Anahtar kimliği Key Management (Anahtar Yönetimi) penceresinde doğrudan görülebilir. Anahtar kimliği bir insanın ilk ismi gibidir (kısaltma olarak iyidir ancak ilgili anahtara özgün değildir), oysa parmak izi gerçekten de ilgili anahtara özgüdür, herhangi bir karışıklık yaratmaz. Eğer sadece anahtar kimliğine sahip olsanız bile, anahtarı (ve onun parmak izini), aynı Adım 3’te yaptığınız gibi araştırabilirsiniz. Eğer birden fazla seçenekle karşılaşırsanız, gerçekten de iletişim kurmaya çalıştığınız kişiye ait olanı seçebilmek için parmak izine ihtiyacınız vardır.

ADIM 4.a ANAHTAR İMZALAMA

E-posta programınızın menüsünde, OpenPGP → Key Management (Anahtar Yönetimi) seçeneğini seçin.

Edward’ın açık anahtarına sağ tıklayın ve açılan menüden Sign Key (Anahtarı İmzala) seçeneğine tıklayın.

Açılan pencerede, “I will not answer” (Yanıtlamayacağım) seçerek OK’e tıklayın.

E-posta programınızın menüsünde, OpenPGP → Key Management (Anahtar Yönetimi) → Keyserver (Anahtar Sunucusu) → Upload Public Keys (Açık Anahtarları Yükle) seçeneklerini takip ederek OK’e tıklayın.

Az önce etkili bir şekilde “Edward’ın açık anahtarının gerçekten de Edward’a ait olduğuna güveniyorum” dediniz. Edward gerçek bir insan olmadığı için bunun pek bir önemi yok ama, iyi bir alıştırmaydı.

ÖNEMLİ: İNSANLARIN ANAHTARLARINI İMZALAMADAN ÖNCE KİMLİKLERİNİ KONTROL EDİN

Gerçek bir insanın anahtarını imzaladan önce, her zaman mutlaka o anahtarın gerçekten de onlara ait olduğundan ve söyledikleri kişi olduklarından emin olun. Eğer çok güvenmiyorsanız kimliklerini ve açık anahtar parmak izini de (yalnızca başka bir anahtarı da kastedebilecek daha kısa açık anahtar kimliğini değil) göstermelerini isteyin. Enigmail’de, ilgili penceredeki “How carefully have you verified that the key you are about to sign actually belongs to the person(s) named above?” (Yukarıda ismi verilen kişiye ait olan imzalamak üzere olduğunuz anahtarı ne kadar dikkatli bir şekilde doğruladınız?) sorusunu dürüst bir şekilde yanıtlayın.

#5 İYİ KULLANIN

Herkes GnuPG’yi biraz farklı kullanır, ancak e-postanızı güvenli tutmak için bazı temel uygulamaları gerçekleştirmeniz önemlidir. Bu uygulamaları yapmamak, sizin olduğu kadar, iletişim kurduğunuz kişilerin mahremiyetini tehlikeye atar, Güvenilirlik Ağına zarar verir.

NE ZAMAN ŞİFRELEMELİYİM?

Mesajlarınızı ne kadar sık şifrelerseniz, o kadar iyi. Bunun nedeni şudur: eğer e-postalarınızı sadece arada sırada şifrelerseniz, her bir şifreli mesaj gözetim sistemleri için tehlike işareti oluşturabilir. Eğer mesajlarınızın hepsini veya çoğunu şifreliyorsanız, gözetimi gerçekleştiren insanlar nereden başlayacağını bilemez.

Mesajlarınızı ne kadar sık şifrelerseniz, o kadar iyi. Bunun nedeni şudur: eğer e-postalarınızı sadece arada sırada şifrelerseniz, her bir şifreli mesaj gözetim sistemleri için tehlike işareti oluşturabilir. Eğer mesajlarınızın hepsini veya çoğunu şifreliyorsanız, gözetimi gerçekleştiren insanlar nereden başlayacağını bilemez.

Elbette, bu, sadece bazı e-postalarınızı şifrelemek yararsızdır anlamına gelmez. Oldukça iyi bir başlangıçtır ve kitlesel gözetimi daha da zorlaştırır.

ÖNEMLİ: GEÇERSİZ ANAHTARLARA KARŞI DİKKATLİ OLUN

GnuPG e-postayı güvenli kılar, ancak yine de, yanlış ellere geçmiş olabilecek geçersiz anahtarlar için dikkatli olmak önemlidir. Geçersiz anahtarlarla şifrelenmiş e-postalar gözetim programlarıyla okunabilir.

E-posta programınızda, Edward’ın size gönderdiği ikinci e-postaya gidin. Edward, bu e-postayı sizin açık anahtarınızla şifrelediği için, üstünde OpenPGP’nin büyük ihtimalle “OpenPGP: Part of this message encrypted.” (OpenPGP: Bu mesajın bir kısmı şifrelenmiştir) şeklindeki mesajını göreceksiniz.

GnuPG’yi kullanırken, bu çubuğa bakmayı bir alışkanlık haline getirin. Program, güvenilir olmayan bir anahtarla şifrelenmiş bir e-posta aldığınızda bu çubuk üzerinden uyaracaktır.

İPTAL SERTİFİKANIZI GÜVENLİ BAŞKA BİR YERE KOPYALAYIN

Anahtarlarınızı oluştururken, GnuPG’nin yarattığı iptal sertifikasını kaydettiğinizi hatırlıyorsunuz değil mi? Şimdi, bu sertifikayı en güvenli dijital deponuza (en uygun depo evinizde güvenli bir yerde saklamış olduğunuz flaş bellek veya bir disktir) kopyalamanın tam zamanı.

Eğer gizli anahtarınız bir şekilde kaybolur veya çalınırsa, bu sertifika dosyasına ihtiyacınız olacak.

ÖNEMLİ: BİRİ GİZLİ ANAHTARINIZI ELE GEÇİRİRSE HIZLI DAVRANIN

Gizli anahtarınızı kaybeder veya başkası onu ele geçirirse (çalarak veya bilgisayarınızı girerek), başka birisi tarafından sizin şifreli e-postalarınız okunmadan hemen önce onu iptal etmeniz oldukça önemlidir. Bu rehber, bir anahtarı iptal etmeyi anlatmıyor, ancak GnuPG sitesindeki talimatları uygulayabilirsiniz. İptal işlemi bittikten sonra, anahtarınızı kullandığınız herkese, durumdan haberdar etmek için bir e-posta gönderin.

BRAVO! SONRAKİ ADIMLARI İNCELEYİN

#6 SONRAKİ ADIMLAR

Kitlesel gözetime karşı harekete geçerek, GnuPG kullanarak e-posta şifrelemenin temel adımlarını tamamlamış oldunuz. Sırtınızı sıvazlıyoruz! Sonraki adımlar, bugün yaptıklarınızın tadını çıkarmanızı sağlayacaktır.

HAREKETE KATILIN

Çevrim içi mahremiyetinizi koruma yönünde büyük bir adım attınız. Ancak tek başımıza hareket etmemiz yeterli değil. Kitlesel gözetimi yıkmak için, bütün bilgisayar kullanıcılarının özgürlüğü ve özerkliği için bir hareket inşa etmemiz gerekiyor. Sizin gibi düşünen insanlarla tanışmak ve değişim için birlikte çabalamak üzere Özgür Yazılım Vakfı’nın topluluğuna katılın.

GNU Social Pump.io Twitter

GNU Social ve Pump.io’nun neden Twitter’dan daha iyi olduğunu okuyun.

ARKADAŞLARINIZI KATIN

Bu rehberi kapatmadan önce, paylaşım sayfamızı kullanarak arkadaşlarınıza bir mesaj yazın ve onlara şifreli e-posta kullanmada size katılmalarını söyleyin. GnuPG açık anahtar kimliğinizi eklemeyi unutmayın, böylece anahtarınızı kolayca indirebilirler.

DİJİTAL YAŞAMINIZI DAHA FAZLA KORUYUN

Anlık mesajlar, sabit disk depolama, çevrim içi paylaşım ve daha fazlası hakkındaki gözetim karşıtı teknolojileri Özgür Yazılım Mahremiyet Paketi Dizini ve prism-break.org adresleri yardımıyla öğrenin.

Eğer Windows, Mac OS veya herhangi bir özel mülk işletim sistemi kullanıyorsanız, atabileceğiniz en büyük adım özgür bir işletim sistemine geçmek olacaktır. Bu, saldırganların, arka kapılar yardımıyla bilgisayarınıza sızmalarını zorlaştıracaktır. Özgür Yazılım Vakfı’nın özgür GNU/Linux dağıtımlarını inceleyin.

E-POSTA ÖZ SAVUNMA ARAÇLARINI GELİŞTİRİN

Rehbere ilişkin geri bildirimlerini ve iyileştirme önerilerinizi yapabilirsiniz. Çevirilere her zaman açığız, ancak başlamadan önce bizimle [email protected] adresi üzerinden bağlantı kurarsanız, kendi dilinizdeki diğer çevirmenlerle sizi haberleştirebiliriz.

Programlama seviyorsanız, GnuPG veya Enigmail araçlarına kod katkısı yapabilirsiniz.

Daha fazlasını yapmak için, Özgür Yazılım Vakfını destekleyin, böylece E-Posta Öz Savunmayı iyileştirmeyi sürdürelim ve ona benzer daha fazla araç yaratalım.

fsf.org

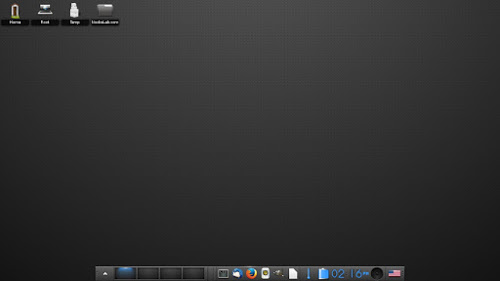

Enlightenment masaüstü; masaüstü bileşenleri, masaüstü simgeleri ve parçacıklar ile Enlightenment Foundation kütüphanelerine dayalı nefes kesen bir pencere yöneticisi sağlar. Hâlâ eski donanımlarda veya gömülü cihazlarda yetenek gösteren Enlightenment’in tema yeteneği görülmemiş bir düzeye sahiptir. O, telefonlar gibi küçük mobil aygıtlarda da kullanılıyor. Enlightenment; X11 ve GNU/Linux için yalın, hızlı, modüler ve genişletilebilir bir masaüstü yöneticisi. Kullanıcının masaüstünde veya dizüstünde gereksinim duyacağı şeyleri sağlayan bir “masaüstü kabuğu” olarak sınıflandırılmış ama bir bütün uygulamalar dizisi değil. Enlightenment ve EFL kimi platformları destekliyor: GNU/Linux temel platform olmak üzere; FreeBSD ve BSD’ler, Solaris, MacOS X, Windows (XP, Vista, 7 vb.) ve daha fazlası.

Enlightenment masaüstü; masaüstü bileşenleri, masaüstü simgeleri ve parçacıklar ile Enlightenment Foundation kütüphanelerine dayalı nefes kesen bir pencere yöneticisi sağlar. Hâlâ eski donanımlarda veya gömülü cihazlarda yetenek gösteren Enlightenment’in tema yeteneği görülmemiş bir düzeye sahiptir. O, telefonlar gibi küçük mobil aygıtlarda da kullanılıyor. Enlightenment; X11 ve GNU/Linux için yalın, hızlı, modüler ve genişletilebilir bir masaüstü yöneticisi. Kullanıcının masaüstünde veya dizüstünde gereksinim duyacağı şeyleri sağlayan bir “masaüstü kabuğu” olarak sınıflandırılmış ama bir bütün uygulamalar dizisi değil. Enlightenment ve EFL kimi platformları destekliyor: GNU/Linux temel platform olmak üzere; FreeBSD ve BSD’ler, Solaris, MacOS X, Windows (XP, Vista, 7 vb.) ve daha fazlası.

Pil tasarrufu amacıyla dizüstü bilgisayarınıza kurabileceğiniz çeşitli yazılımlar vardır; ancak bunların çoğu, donanıma bağlı olarak iş görür. TLP, otomatik olarak bu ayarları yapan, GNU/Linux için geliştirilmiş bir güç yönetimi komut satırı aracıdır. TLP güç kaynağına (pil/AC) bağlı olarak şu ayarları uygular: Çekirdek dizüstü bilgisayar modu ve kirli tampon zaman aşımları; “turbo boost” / “turbo core” dahil olmak üzere işlemci frekans ölçekleme; SATA agresif bağlantı güç yönetimi (ALPM); Radeon KMS güç yönetimi (Linux 2.6.35 çekirdeği ve üzeri, fglrx değil); Wifi güç tasarrufu modu (çekirdek/sürücüye bağlı) vb. TLP, sistem başlangıcında otomatik olarak bu ayarları uygular. WiFi, Bluetooth veya Wwan (3G ya da UMTS), radyolar, AC veya pil ayarları arasında geçiş, bağlı tüm USB cihazlar için elle uygulayabileceğiniz ayarlar vardır. Bu ayarlar hakkında geniş bilgi için TLP’nin

Pil tasarrufu amacıyla dizüstü bilgisayarınıza kurabileceğiniz çeşitli yazılımlar vardır; ancak bunların çoğu, donanıma bağlı olarak iş görür. TLP, otomatik olarak bu ayarları yapan, GNU/Linux için geliştirilmiş bir güç yönetimi komut satırı aracıdır. TLP güç kaynağına (pil/AC) bağlı olarak şu ayarları uygular: Çekirdek dizüstü bilgisayar modu ve kirli tampon zaman aşımları; “turbo boost” / “turbo core” dahil olmak üzere işlemci frekans ölçekleme; SATA agresif bağlantı güç yönetimi (ALPM); Radeon KMS güç yönetimi (Linux 2.6.35 çekirdeği ve üzeri, fglrx değil); Wifi güç tasarrufu modu (çekirdek/sürücüye bağlı) vb. TLP, sistem başlangıcında otomatik olarak bu ayarları uygular. WiFi, Bluetooth veya Wwan (3G ya da UMTS), radyolar, AC veya pil ayarları arasında geçiş, bağlı tüm USB cihazlar için elle uygulayabileceğiniz ayarlar vardır. Bu ayarlar hakkında geniş bilgi için TLP’nin  Ubuntu ve Linux Mint kullanıcıları, eğer daha önce sistemlerine laptop-mode-tools yüklemişlerse, öncelikle bunu kaldırmalıdırlar:

Ubuntu ve Linux Mint kullanıcıları, eğer daha önce sistemlerine laptop-mode-tools yüklemişlerse, öncelikle bunu kaldırmalıdırlar:

14. sürümüyle beraber isminin “Kodi” olarak değiştirilmesine karar verilen televizyon ve uzaktan kumanda ile kullanım için GNU/Linux, OSX, Windows, iOS ve Android yüklü aygıtlarda 10 metreye kadar bir kullanıcı arayüzü üzerinden özgür ve açık kaynak kodlu (GPL) bir medya oynatıcı olarak işlev gören XBMC‘nin 13.2 sürümü, Martijn tarafından duyuruldu. “Kodi” adlı 14. sürüme ilişkin bilgi edinmek için

14. sürümüyle beraber isminin “Kodi” olarak değiştirilmesine karar verilen televizyon ve uzaktan kumanda ile kullanım için GNU/Linux, OSX, Windows, iOS ve Android yüklü aygıtlarda 10 metreye kadar bir kullanıcı arayüzü üzerinden özgür ve açık kaynak kodlu (GPL) bir medya oynatıcı olarak işlev gören XBMC‘nin 13.2 sürümü, Martijn tarafından duyuruldu. “Kodi” adlı 14. sürüme ilişkin bilgi edinmek için

Kitlesel gözetim, temel haklarımızı ihlal eder ve ifade özgürlüğümüzü tehdit eder. Bu rehber size gözetime karşı basit bir (öz) savunma tekniği olan e-posta şifrelemeyi öğretecek. Bu rehberi tamamladığınızda, gözetleyen bir görevlinin veya hırsızın okuyamayacağına emin olabileceğiniz şekilde şifrelenmiş e-postalar gönderip alabileceksiniz. Bütün ihtiyacınız olan İnternet bağlantısı olan bir bilgisayar, bir e-posta hesabı ve yaklaşık yarım saat. Gizleyecek hiç bir şeyiniz olmasa bile, şifrelemeyi kullanmak, iletişim kurduğunuz insanların mahremiyetini korumanıza yardımcı olur ve kitlesel gözetim sistemlerinin işini zorlaştırır. Eğer gizleyecek önemli bir şeyiniz varsa, endişelenmeyin, aradığınızı burada bulacaksınız. Burada kullanmayı öğreneceğiniz araçlar, Edward Snowden’in, NSA hakkındaki meşhur sırlarını paylaşmak için kullandığı araçların aynısıdır.

Kitlesel gözetim, temel haklarımızı ihlal eder ve ifade özgürlüğümüzü tehdit eder. Bu rehber size gözetime karşı basit bir (öz) savunma tekniği olan e-posta şifrelemeyi öğretecek. Bu rehberi tamamladığınızda, gözetleyen bir görevlinin veya hırsızın okuyamayacağına emin olabileceğiniz şekilde şifrelenmiş e-postalar gönderip alabileceksiniz. Bütün ihtiyacınız olan İnternet bağlantısı olan bir bilgisayar, bir e-posta hesabı ve yaklaşık yarım saat. Gizleyecek hiç bir şeyiniz olmasa bile, şifrelemeyi kullanmak, iletişim kurduğunuz insanların mahremiyetini korumanıza yardımcı olur ve kitlesel gözetim sistemlerinin işini zorlaştırır. Eğer gizleyecek önemli bir şeyiniz varsa, endişelenmeyin, aradığınızı burada bulacaksınız. Burada kullanmayı öğreneceğiniz araçlar, Edward Snowden’in, NSA hakkındaki meşhur sırlarını paylaşmak için kullandığı araçların aynısıdır.

E-posta programınızın menüsünde, OpenPGP → Setup Wizard (Kurulum Sihirbazı) seçeneğini seçin. Eğer özellikle okumak istemiyorsanız, açılan penceredeki metni okumanız gerekmiyor, ancak sihirbazın daha sonra açılan pencerelerindeki metinleri okursanız iyi olur.

E-posta programınızın menüsünde, OpenPGP → Setup Wizard (Kurulum Sihirbazı) seçeneğini seçin. Eğer özellikle okumak istemiyorsanız, açılan penceredeki metni okumanız gerekmiyor, ancak sihirbazın daha sonra açılan pencerelerindeki metinleri okursanız iyi olur. Mesajlarınızı ne kadar sık şifrelerseniz, o kadar iyi. Bunun nedeni şudur: eğer e-postalarınızı sadece arada sırada şifrelerseniz, her bir şifreli mesaj gözetim sistemleri için tehlike işareti oluşturabilir. Eğer mesajlarınızın hepsini veya çoğunu şifreliyorsanız, gözetimi gerçekleştiren insanlar nereden başlayacağını bilemez.

Mesajlarınızı ne kadar sık şifrelerseniz, o kadar iyi. Bunun nedeni şudur: eğer e-postalarınızı sadece arada sırada şifrelerseniz, her bir şifreli mesaj gözetim sistemleri için tehlike işareti oluşturabilir. Eğer mesajlarınızın hepsini veya çoğunu şifreliyorsanız, gözetimi gerçekleştiren insanlar nereden başlayacağını bilemez.

Eric H. Christensen’in bildirdiğine göre, Fedora güvenlik ekibi, bir yandan güvenlik açıklarını kapatmak, diğer yandan paketleyicilere yardımcı olmak amacıyla bir toplantı yaptı. Popüler GNU/Linux dağıtımı içindeki mevcut güvenlik sorunlarını temizlemek için toplanan güvenlik ekibi; 3 kritik, 69 önemli, 366 orta ve 128 düşük güvenlik sorunu olduğunu bildirdi. Christensen, bu saptamada olumlu olarak karşılanan şeyin, kritik ya da önemli diye tanımlanan “kötü” sorunların sayısının, diğerlerinden kabul edilir oranda az olması olduğunu söyledi. Projede yer almak, katılmak, proje hakkında daha fazla bilgi edinmek isterseniz aşağıdaki linklerden yararlanabilirsiniz:

Eric H. Christensen’in bildirdiğine göre, Fedora güvenlik ekibi, bir yandan güvenlik açıklarını kapatmak, diğer yandan paketleyicilere yardımcı olmak amacıyla bir toplantı yaptı. Popüler GNU/Linux dağıtımı içindeki mevcut güvenlik sorunlarını temizlemek için toplanan güvenlik ekibi; 3 kritik, 69 önemli, 366 orta ve 128 düşük güvenlik sorunu olduğunu bildirdi. Christensen, bu saptamada olumlu olarak karşılanan şeyin, kritik ya da önemli diye tanımlanan “kötü” sorunların sayısının, diğerlerinden kabul edilir oranda az olması olduğunu söyledi. Projede yer almak, katılmak, proje hakkında daha fazla bilgi edinmek isterseniz aşağıdaki linklerden yararlanabilirsiniz: