IP ağları üzerinde gerçek zamanlı trafik analizi ve paket loglaması yapabilen; yazılım protokol analizi, içerik tarama/eşleme yapabildiği gibi, arabellek taşması, port taraması, CGI saldırısı, işletim sistemi parmakizi denemesi gibi pek çok saldırı ve zararlı/şüpheli yazılım çeşidini tespit edebilen Snort‘un 3.1.71.0 sürümü, GitHub üzerinden duyuruldu. Varsayılan ips ilkesi değiştirme sorununun düzeltildiği belirtilirken, yeniden yükleme sonrasında engellenen icmp akışlarının yeniden incelenmesine izin verildiği söyleniyor. Günlük kaydı için http2 çerçeve uzunluğunun düzeltildiği belirtilirken, başarısız başlatılan örneklerden sonra sinyallerin işlenmesinin düzeltildiği söyleniyor. Bu arada, reset_stats bağımsız değişken türünün iyileştirmesinin gerçekleştiği belirtilirken, file_id kuralı sözdizimi değerlendirmesinin eklendiği belirtiliyor. Snort 3.1.71.0 hakkında bilgi edinmek için GitHub duyurusunu incelemek mümkün. Snort; performans, basitlik ve esnekliğe dayalıdır. Ayrıca modüler eklenti mimarisini kullanan tespit motoru da vardır. Gerçek zamanlı alarm mekanizması bulunan Snort; Windows istemcilerine WinPopup pencereleri çıkarabilir, Linux türevlerinde alarm mekanizmalarını syslog’a dahil edebilir ya da özelleştirilmiş günlük dosyasında alarmları biriktirebilir.

IP ağları üzerinde gerçek zamanlı trafik analizi ve paket loglaması yapabilen; yazılım protokol analizi, içerik tarama/eşleme yapabildiği gibi, arabellek taşması, port taraması, CGI saldırısı, işletim sistemi parmakizi denemesi gibi pek çok saldırı ve zararlı/şüpheli yazılım çeşidini tespit edebilen Snort‘un 3.1.71.0 sürümü, GitHub üzerinden duyuruldu. Varsayılan ips ilkesi değiştirme sorununun düzeltildiği belirtilirken, yeniden yükleme sonrasında engellenen icmp akışlarının yeniden incelenmesine izin verildiği söyleniyor. Günlük kaydı için http2 çerçeve uzunluğunun düzeltildiği belirtilirken, başarısız başlatılan örneklerden sonra sinyallerin işlenmesinin düzeltildiği söyleniyor. Bu arada, reset_stats bağımsız değişken türünün iyileştirmesinin gerçekleştiği belirtilirken, file_id kuralı sözdizimi değerlendirmesinin eklendiği belirtiliyor. Snort 3.1.71.0 hakkında bilgi edinmek için GitHub duyurusunu incelemek mümkün. Snort; performans, basitlik ve esnekliğe dayalıdır. Ayrıca modüler eklenti mimarisini kullanan tespit motoru da vardır. Gerçek zamanlı alarm mekanizması bulunan Snort; Windows istemcilerine WinPopup pencereleri çıkarabilir, Linux türevlerinde alarm mekanizmalarını syslog’a dahil edebilir ya da özelleştirilmiş günlük dosyasında alarmları biriktirebilir.

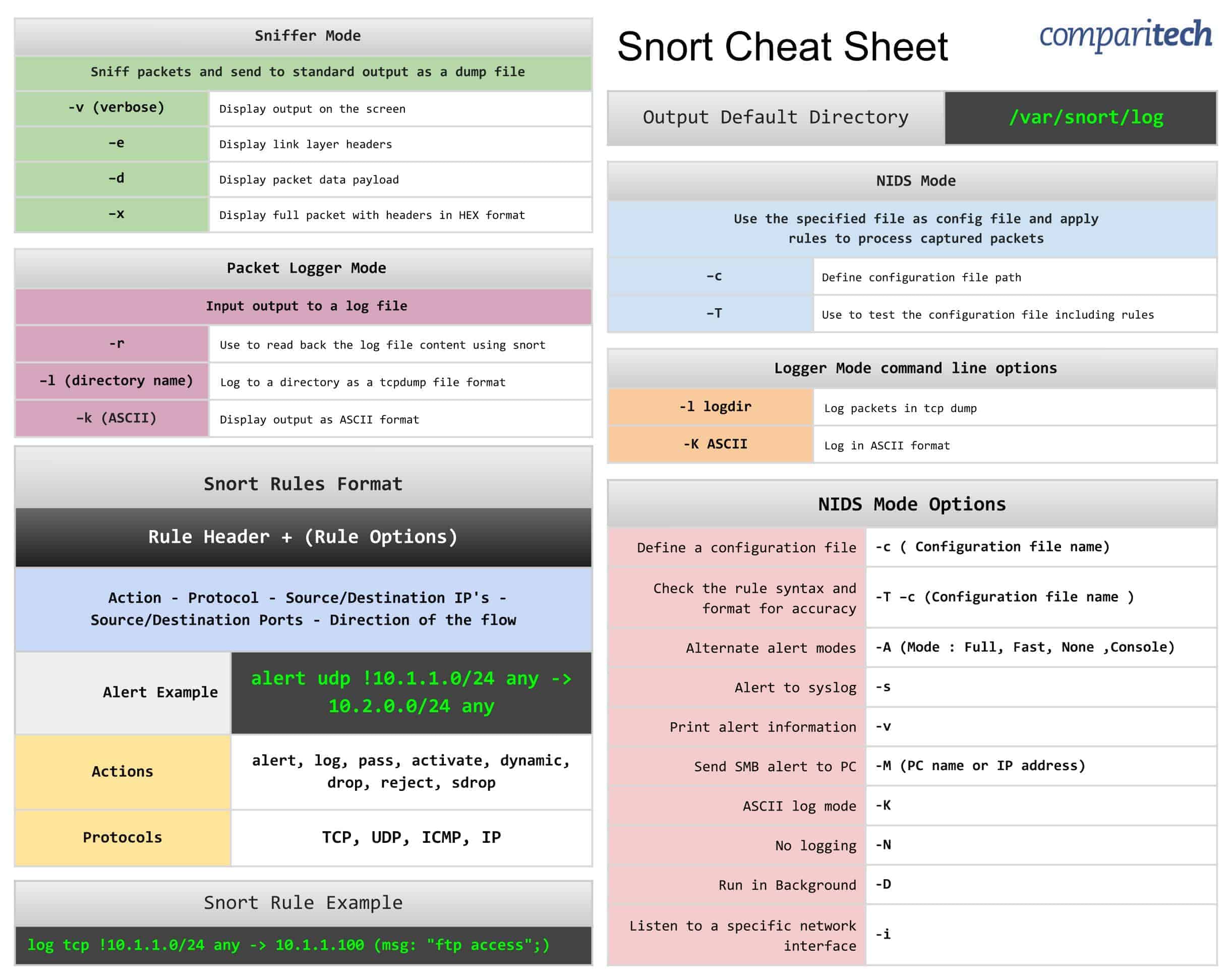

Daha ayrıntılı bilgi edinmek için Vedat Fetah’ın yazdığı “P2P Trafiğini Engellemek için Snort IDS Kullanılması” adlı e-kitabı edinebilirsiniz. Ayrıca Tim Keary’in hazırladığı Snort Cheat Sheet başlıklı sayfayı incelemenizi öneririm. Yazarın hazırladığı tabloya, aşağıdaki resme tıklayarak da erişebilirsiniz.

Aynı tablonun .pdf formatında olanına ise buradan ulaşabilirsiniz.

No comments yet.